第三者に知られたくない情報を別のメッセージに置き換えることで漏洩しにくくする――。これが暗号である。暗号は、誰でもアクセスできるインターネットなどで通信するために欠かせない技術だ。 暗号には、複数の方式や様々な規格・プロトコルが存在し、その名称が何を指すのか、どんな仕組みで動いているか、混乱しやすく正確に理解するのは難しい。そこで本特集では、暗号の基本から実際どのような場面で使われているのか、インターネットや無線LANで使う暗号の技術や規格を解説していく。

無線LANの暗号化に関する規格や技術、方式の種類は実に多く、それらの関連性も複雑で混乱しがちだ。用語を整理してから、主な規格の仕組みを見ていこう。

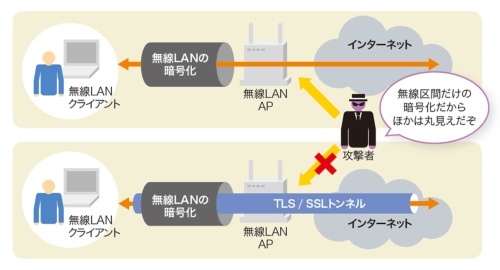

まず無線LANの暗号化では、無線LANクライアントとアクセスポイント(AP)との間の通信しか暗号化しない。

無線LANの暗号化だけに頼っていたら、無線以外の区間で盗聴被害に遭うかもしれない。こうした被害を防ぐために、TLS/SSLやインターネットVPNと併用すべきだ。

また不特定多数の人が利用する公衆無線LANでは、攻撃者が設置した偽のAPに誤って接続しやすい。こういう場合でも、別の暗号通信と組み合わせていれば盗聴被害を防げる可能性が高い。

混乱を招くメーカーの表記

APの中には、設定画面で暗号技術の「TKIP」と「AES」を選択させるような製品がある。TKIPは暗号化方式を指し、AESは暗号の種類(暗号化アルゴリズム)を指す。技術的には別物で、TKIPとAESは併記するようなものではない。こうした誤用がユーザーを混乱させている。

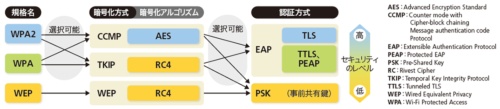

無線LANの暗号化の用語を整理したのが、下図である。

TKIPと並べるなら、AESは「CCMP」と表記するのが正しい。ただAESが、TLS/SSLでも使われる信頼性の高い暗号アルゴリズムとして知られているため、CCMPではなくAESと表記しているのだろう。

複数の暗号化規格が存在するが、無線LANではWPA2-CCMPを使うべきだ。「WEP」は絶対に使ってはいけない。

WEPやTKIPで使う暗号化アルゴリズムのRC4は、大量の暗号データがあれば解読できる方法が見つかっている。このため、同じ暗号鍵を使い続けるWEPは、暗号データを収集されやすく、短時間で解読されてしまう。

TKIPもRC4を使うが、パケットごとに暗号鍵を変化させるため解読されにくい。ただ、パケットを認証する仕組みに脆弱性がある。このため、TKIPも使うべきではない。

必然的に「WPA-CCMP」と「WPA2-CCMP」が候補に残る。WPAとWPA2の仕組みに大きな違いはないが、もし両方を使えるならより新しいWPA2を使う。

WPA2は、WPAの後継仕様というわけではない。WEPの脆弱性が指摘された頃、WEPの代替としてWPA2(IEEE 802.11i)のドラフト版を基に作った規格がWPAである。中身はほとんど変わらない。